Russische Hacker zielten auf NATO-Streitkräfte und Diplomaten ab, um die Kriegsanstrengungen in der Ukraine zu unterstützen

Eine russische Hackergruppe hatte es auf die türkische Einheit des Rapid Deployable Corps der NATO abgesehen, einer Truppe, die das Bündnis für Kriegseinsätze in Bereitschaft hält, so das US-Cybersicherheitsunternehmen Palo Alto Networks, das seine Erkenntnisse exklusiv mit CNN teilte.

Eine andere russische Gruppe hat in den letzten neun Monaten fast zwei Dutzend Botschaften in Kiew angegriffen, darunter auch die US-Botschaft, so Palo Alto Networks und andere Sicherheitsfirmen.

Es war unklar, ob die Hacker erfolgreich in die NATO-Streitkräfte eingedrungen sind; die Allianz reagierte nicht auf mehrere Bitten um Stellungnahme. Aber die Einheit hätte wahrscheinlich eine "nahezu kontinuierliche Kommunikation" mit dem NATO-Hauptquartier, was sie zu einem begehrten Ziel für russische Spione macht, sagte Michael Sikorski, der Chief Technology Officer von Unit 42, der Abteilung für Bedrohungsanalysen von Palo Alto Networks.

Nach Angaben von Palo Alto Networks hat die Hackergruppe, die nach Angaben von US-Beamten im Auftrag des russischen Militärgeheimdienstes GRU arbeitet, in den letzten Monaten in mindestens zehn NATO-Ländern Regierungen und kritische Infrastrukturen ins Visier genommen, um Geheimnisse zu erlangen.

Die seit langem laufenden Spionagekampagnen zeigen, wie der Kreml nach der Ausweisung zahlreicher russischer Agenten durch europäische und US-amerikanische Regierungen die Bedeutung der Informationsbeschaffung aus der Ferne durch Hackerangriffe erhöht hat, so die Analysten. Und in der Ukraine sammeln die russischen Streitkräfte, nachdem sie im Februar 2022 von der Einnahme Kiews zurückgeschlagen wurden, mit Hilfe ihrer Hacking-Teams aus der Ferne Informationen über Diplomaten in der Hauptstadt.

"Wenn man die Gespräche zwischen Regierungen und Kiew verstehen will, sollte man sie am besten von dem Ort aus sammeln, von dem aus sie weitergeleitet werden", sagte Dan Black, ein ehemaliger NATO-Cyber-Beamter, der jetzt für das Sicherheitsunternehmen Mandiant arbeitet, gegenüber CNN. Eine Hacking-Einheit, die mit dem russischen Auslandsgeheimdienst verbunden ist, habe mit Hochdruck versucht, Informationen über ausländische Diplomaten zu sammeln, bevor die Ukraine im Juni eine Gegenoffensive gegen russische Truppen startete, so Black.

Die Hacking-Kampagnen begannen in einigen Fällen schon vor vielen Monaten, aber die Bedrohung hält an, während die Kämpfe zwischen Russland und der Ukraine weitgehend festgefahren sind, so Analysten gegenüber CNN. Die russischen Computer-Agenten verwenden einige der gleichen Techniken und Software-Exploits, um Microsoft-E-Mail-Server und andere technische Infrastrukturen anzugreifen, was darauf schließen lässt, dass sie zumindest einigermaßen effektiv sind.

Die russischen Cyberspionage-Offensiven zur Unterstützung des Ukraine-Krieges kommen zu einem Zeitpunkt, an dem das US-Justizministerium am Donnerstag Anklage gegen einen russischen Geheimdienstmitarbeiter und einen russischen IT-Mitarbeiter wegen getrennter Hacking-Kampagnen zur Ausspähung von US-Regierungsbeamten und zur Einmischung in eine nationale Wahl im Vereinigten Königreich erhoben hat .

Die US-Botschaft in Kiew ist ein Zentrum der US-Unterstützung für die ukrainische Cyberabwehr gegen russische Hacker. Laut Palo Alto Networks haben Hacker, die mit dem russischen Auslandsgeheimdienst SVR in Verbindung stehen, im vergangenen Frühjahr versucht, in ein E-Mail-Konto der US-Botschaft in Kiew einzudringen.

Der diplomatische Sicherheitsdienst des US-Außenministeriums "war sich der Aktivitäten bewusst und kam nach der Analyse der Direktion für Cyber- und Technologiesicherheit zu dem Schluss, dass sie sich nicht auf die Systeme oder Konten des Ministeriums auswirkten", so ein Sprecher des Außenministeriums in einer E-Mail an CNN.

Reuters berichtete zuerst über diese spezielle Hacking-Kampagne gegen Diplomaten in Kiew.

Dieselbe russische Hackergruppe, die mit dem SVR verbunden ist, hat auch versucht, "prominente humanitäre Organisationen mit Sitz in der Ukraine" zu infiltrieren, so Tony Adams, ein leitender Sicherheitsforscher bei der Sicherheitsfirma Secureworks, der auf die Hackerangriffe reagiert hat.

"Der Zugang zu einer dieser Organisationen würde wahrscheinlich zu einem unmittelbaren Erkenntnisgewinn führen, könnte aber auch für Folgeaktivitäten genutzt werden", so Adams gegenüber CNN.

Die russische Botschaft in Washington, DC, reagierte nicht auf Anfragen nach einem Kommentar.

Als wichtiger Lieferant von Waffen und Hilfsgütern für die Ukraine war Polen während des gesamten Krieges auch wiederholt Ziel russischer Cyberspionage, wie Cybersicherheitsexperten und polnische Beamte gegenüber CNN erklärten.

Hacker, die dieselben Techniken wie gegen das Schnelle Einsatzkorps der NATO einsetzten, haben auch "zahlreiche" Regierungsbehörden und Privatunternehmen in Polen und anderswo ins Visier genommen, "darunter auch solche, die mit den polnischen Streitkräften zusammenarbeiten", sagte Oberstleutnant Przemysław Lipczyński, ein Sprecher des polnischen Cyberkommandos, gegenüber CNN.

Die polnischen Behörden haben Maßnahmen ergriffen, um die Bedrohung zu beseitigen, aber wir gehen davon aus, dass der Gegner diese Technik immer noch aktiv einsetzt", so Lipczyński.

Verschiebung der russischen Cyber-Taktiken

Die russischen Hackerangriffe auf US-amerikanische und europäische Diplomaten fielen zeitlich mit einer Verlagerung der Cyberoperationen in der Ukraine selbst zusammen, da die Gegenoffensive des ukrainischen Militärs ins Stocken geraten war, so ukrainische und US-amerikanische Beamte gegenüber CNN.

Russland hat seine Cyber-Operationen in der Ukraine neu kalibriert, indem es in den ersten Tagen der Kreml-Invasion eine Flut von zerstörerischen Hackerangriffen auf die Infrastruktur durchführte und sich in den letzten Monaten auf gezieltere Cyber-Spionage verließ, während russische Spionageagenturen versuchten, Soldaten auf dem Schlachtfeld ausfindig zu machen und zu töten, so ukrainische Beamte und private Experten gegenüber CNN.

Russland hat die zerstörerischen Cyberangriffe in der Ukraine nicht aufgegeben, sondern setzt sie fort, wie Experten gegenüber CNN erklärten. Aber der Schwerpunkt der russischen Cyberoperationen hat sich verlagert.

"Diese Informationen sind wichtig", sagte ein US-Verteidigungsbeamter, der sich mit Cybersicherheit befasst, gegenüber CNN.

"Es ist daher nicht überraschend, dass Russland sich weiterhin darauf konzentriert, die ukrainischen Manöver und die Kommunikation besser zu verstehen."

Die Veränderung der russischen Taktik fiel mit einer großen Gegenoffensive zusammen, mit der das ukrainische Militär im Juni begann, um Gebiete im Osten der Ukraine zurückzuerobern, und die bis heute in einer Patt-Situation zwischen den ukrainischen und russischen Streitkräften andauert. Dies zeigt die wichtige Rolle, die subtilere Cyber-Operationen - das stille Sammeln von Informationen, anstatt Netzwerke zum Absturz zu bringen - in der Kriegsführung spielen können, so Analysten gegenüber CNN.

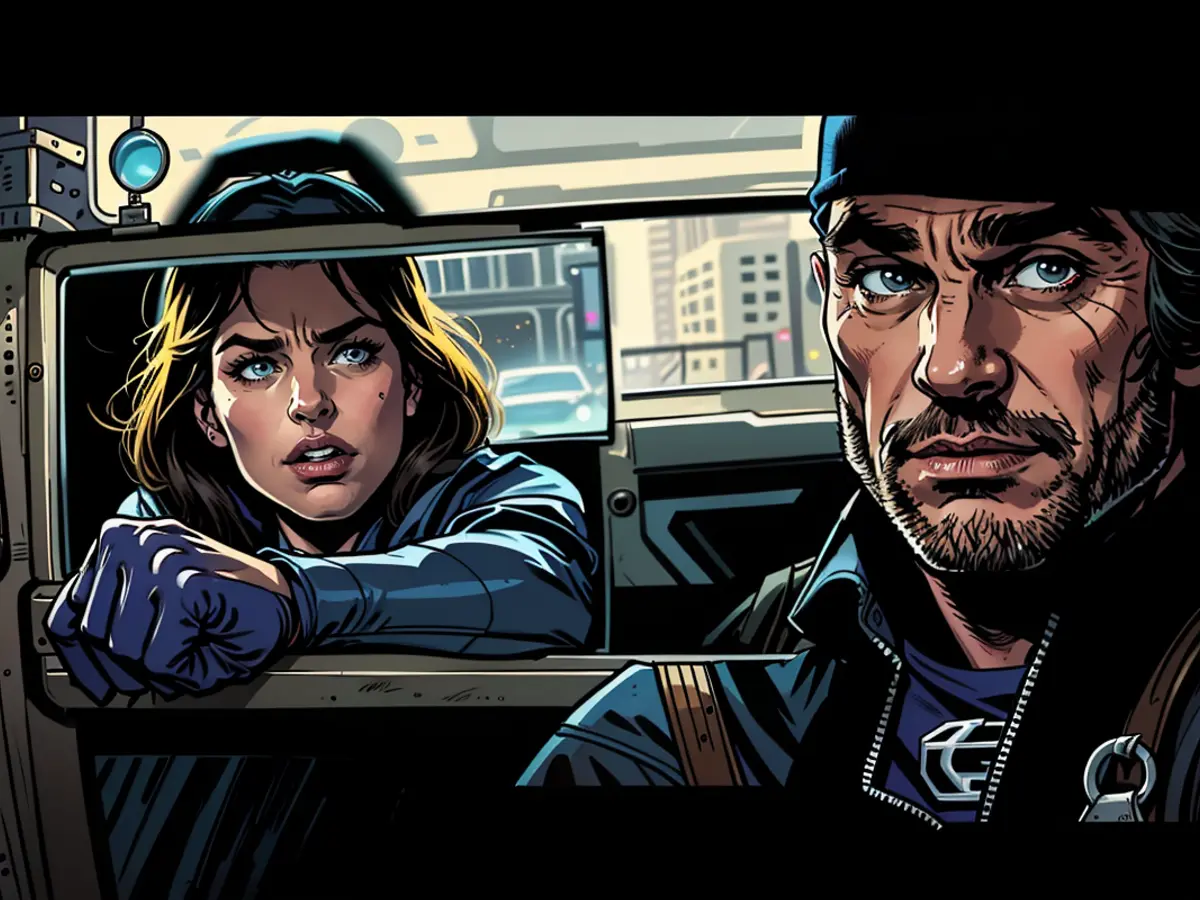

Offizielle und private Cyberexperten berichteten CNN von mehreren Versuchen russischer Hacker in den letzten vier Monaten, die Kommunikation auf dem ukrainischen Schlachtfeld zu infiltrieren. Dazu gehörten Versuche, die Tablets zu hacken, die ukrainische Kommandeure für die Planung von Kampfeinsätzen verwenden, und eine Softwareplattform ins Visier zu nehmen, die die Ukrainer zur Verfolgung russischer Streitkräfte nutzen.

Der ukrainische Nachrichtendienst SBU habe den russischen Versuch, in die Tablets auf dem Schlachtfeld einzudringen, vereitelt, erklärte Illia Vitiuk, der Leiter der Abteilung für Cybersicherheit des SBU. Hätten die Abwehrmaßnahmen nicht funktioniert, so Illia Vitiuk gegenüber CNN, hätten die Russen "vollen Zugriff" auf wichtige Kommunikationsmittel, die die Ukrainer im Kampf einsetzen.

Auch US-amerikanische und ukrainische Cyberkräfte waren in diesem Krieg aktiv.

"Manchmal, wenn es nötig ist, gehen wir über das Sammeln von Informationen hinaus und zerstören die gegnerische Infrastruktur mit unseren Cyberwaffen", sagte Vitiuk gegenüber CNN. Er lehnte es ab, nähere Angaben zu diesen angeblich zerstörerischen Hacks zu machen.

Das Cyber Command, die Hacking-Einheit des US-Militärs, hat offensive Cyber-Operationen zur Unterstützung der Ukraine bei der Verteidigung gegen russische Angriffe durchgeführt, wie der Leiter des Kommandos letztes Jahr bestätigte.

Yegor Aushev, ein privater Cybersecurity-Experte in der Ukraine, erklärte gegenüber CNN, er habe ukrainische Beamte mehrere Monate lang in offensiven Cyberfähigkeiten geschult.

"Wenn man geschützt werden will, sollte man wissen, wie man angreift", sagte Aushev. Er lehnte es ab, Einzelheiten darüber zu nennen, wie die ukrainische Regierung dieses Training auf dem Schlachtfeld einsetzt.

Viele der zahlreichen russischen Cyberangriffe wurden von den Ukrainern abgewehrt, deren Abwehrkräfte sich nach Angaben von US-Beamten und externen Experten in den letzten Jahren erheblich verbessert haben.

Die Unterstützung des US-Militärs für die Ukraine im Cyberspace geht weiter, während die Kämpfe in der Ukraine in den nächsten Winter gehen.

"Wir haben eine Reihe von persönlichen Gesprächen mit den Ukrainern geführt", sagte der US-Verteidigungsbeamte. "Das Cyber Command unterstützt die Ukrainer nach wie vor bei ihrer Cyberverteidigung.

Lesen Sie auch:

- Jahr der Klimarekorde: Extreme sind die neue Normalität

- Vorbeugende Festnahmen offenbaren die Bedrohung durch islamistischen Terror

- SPD schließt Haushaltsbeschluss vor Jahresende aus

- Zahlreiche Öl-, Gas- und Kohlelobbyisten nehmen an der Klimakonferenz teil

Quelle: edition.cnn.com